【盘古石杯2023】取证

本文最后更新于:2023年9月14日 下午

[TOC]

盘古石杯2023

移动智能终端

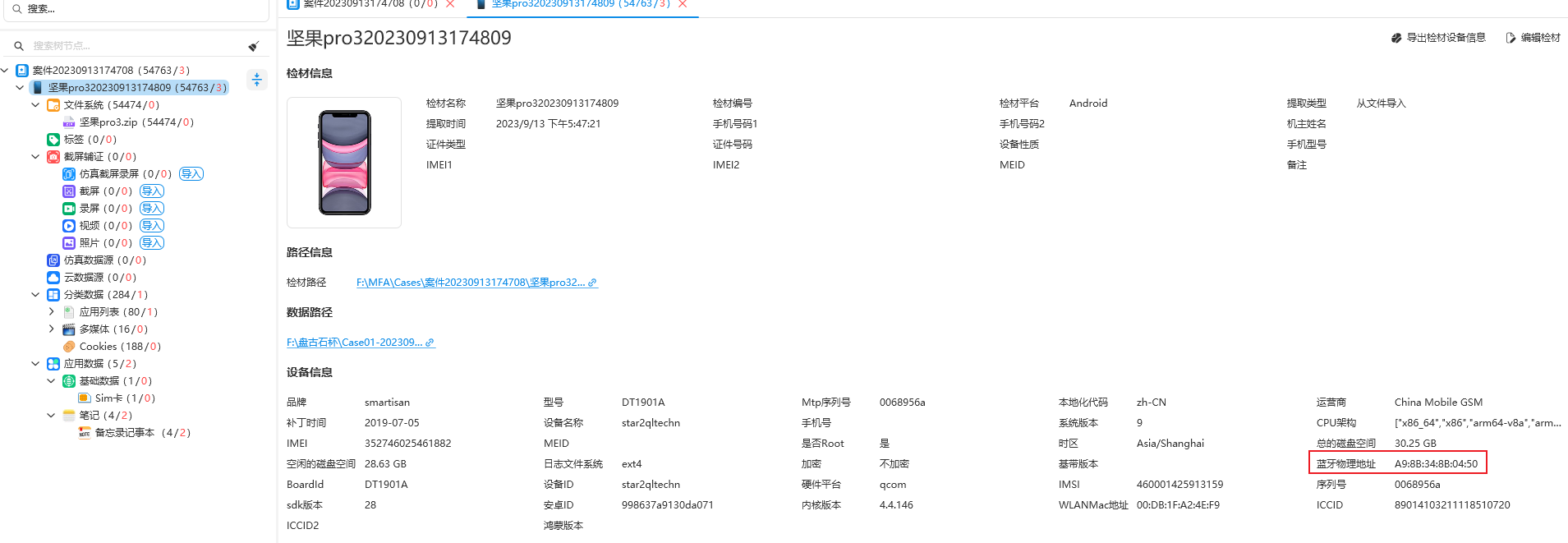

1.根据容恨寒的安卓手机分析,手机的蓝牙物理地址是(答案格式:B9:8B:35:8B:03:52)

A9:8B:34:8B:04:50

2.根据容恨寒的安卓手机分析,SIM卡的ICCID是(答案格式:80891103212348510720)

89014103211118510720

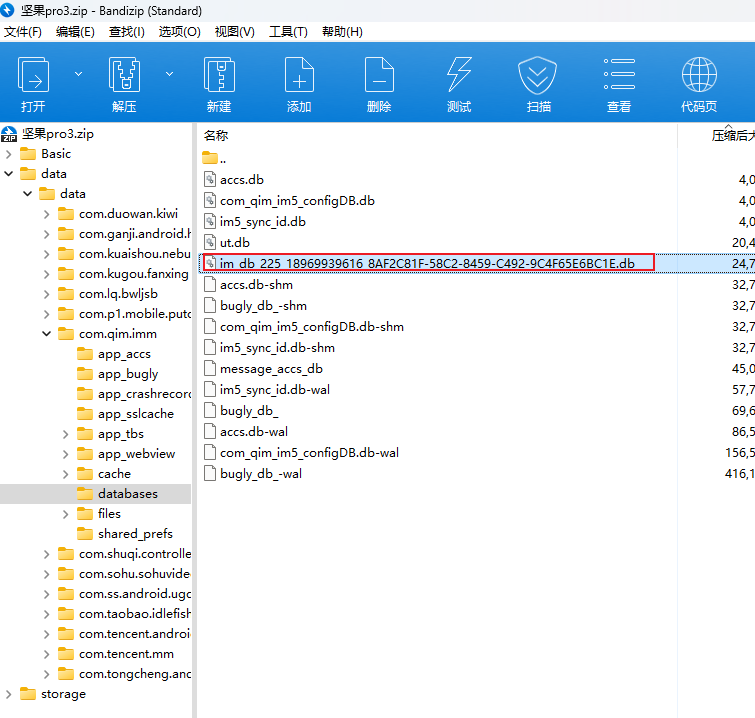

3.根据容恨寒的安卓手机分析,团队内部沟通的聊天工具程序名称是(答案格式:微信)(★☆☆☆☆)

Potato

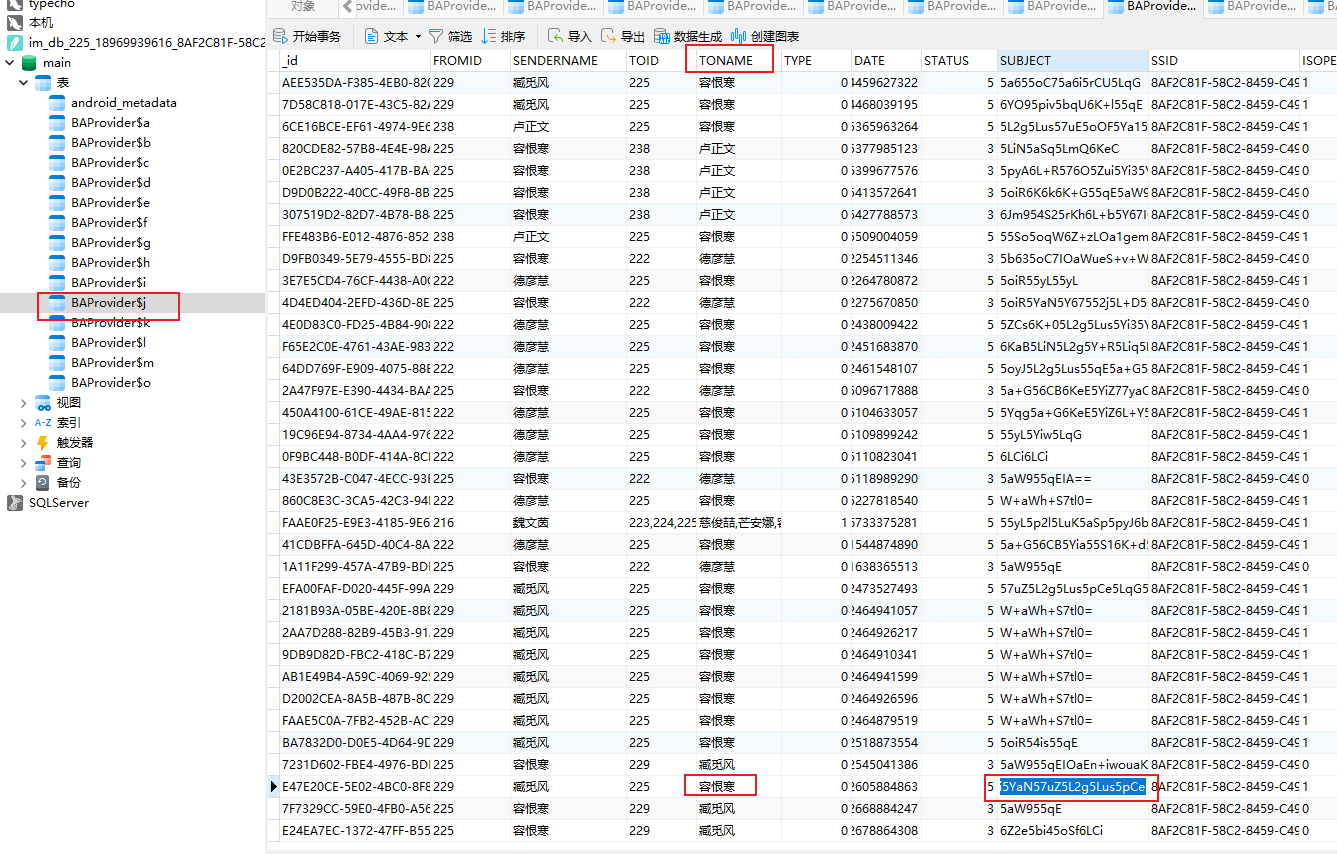

4.根据容恨寒的安卓手机分析,团队内部沟通容恨寒收到的最后一条聊天信息内容是(答案格式:好的)(★★★☆☆)

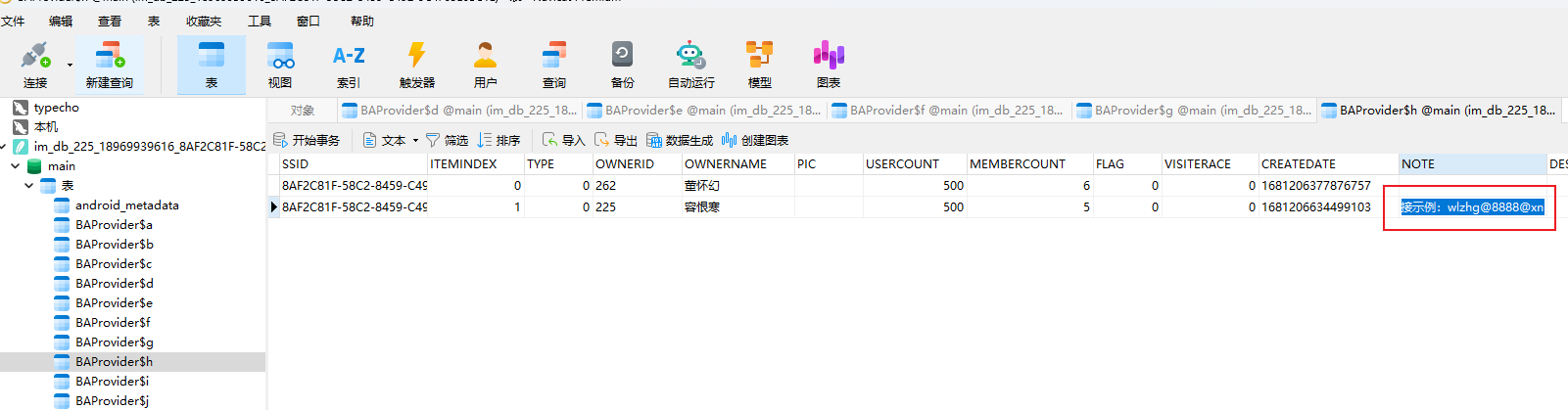

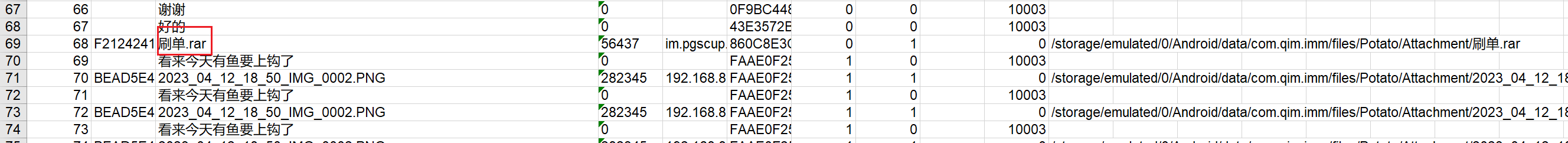

首先根据软件的包,我们需要找到数据库中的文件

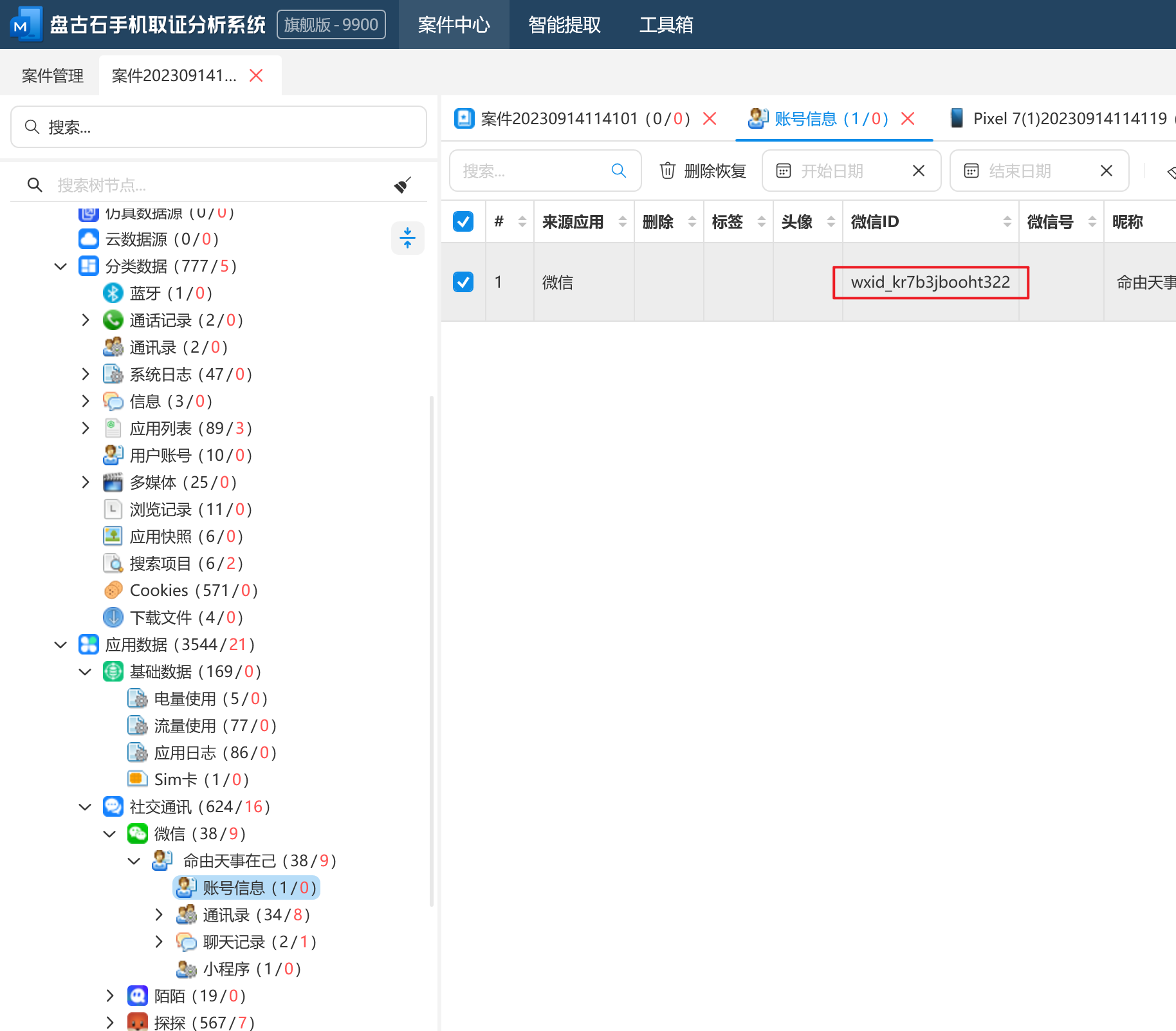

直接拖到navicat里:

1 | |

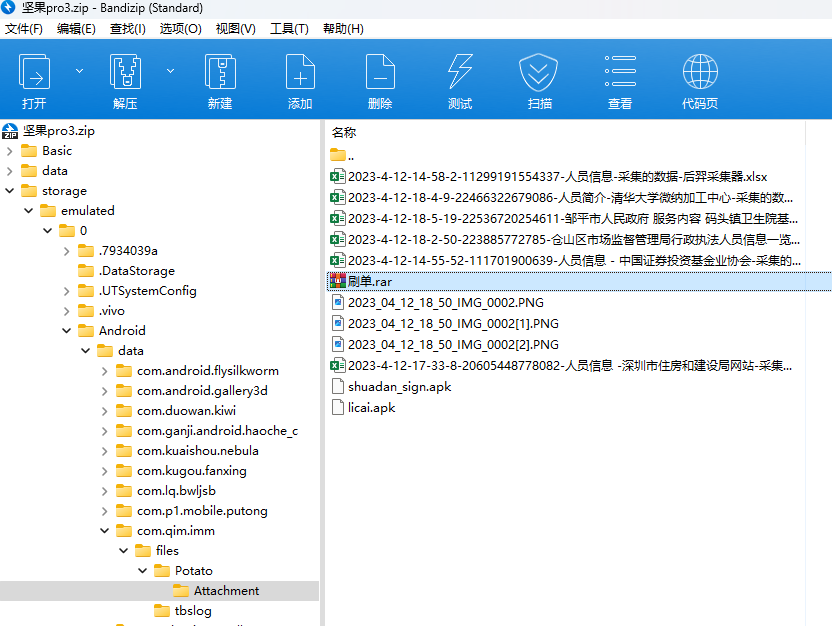

5.根据容恨寒的安卓手机分析,收到的刷单.rar的MD5值是(答案格式:202cb962ac59075b964b07152d234b70)(★★☆☆☆)

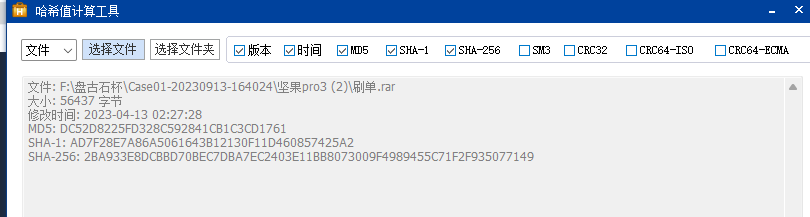

使用hashcalc工具:

DC52D8225FD328C592841CB1C3CD1761

6.根据容恨寒的安卓手机分析,收到的刷单.rar的解压密码是(答案格式:abcdg@1234@hd)(★★★☆☆)

在数据库找到rar密码的规则

1 | |

可以使用脚本爆破

7.根据容恨寒的安卓手机分析,发送刷单.rar的用户的手机号是(答案格式:15137321234)(★★★★☆)

我们可以将BAProvider$b表导出为excel表,然后使用python脚本,对base64数据进行解密:

1 | |

8.根据容恨寒的安卓手机分析,发送多个报表的用户来自哪个部门(答案格式:理财部)(★★★★★)

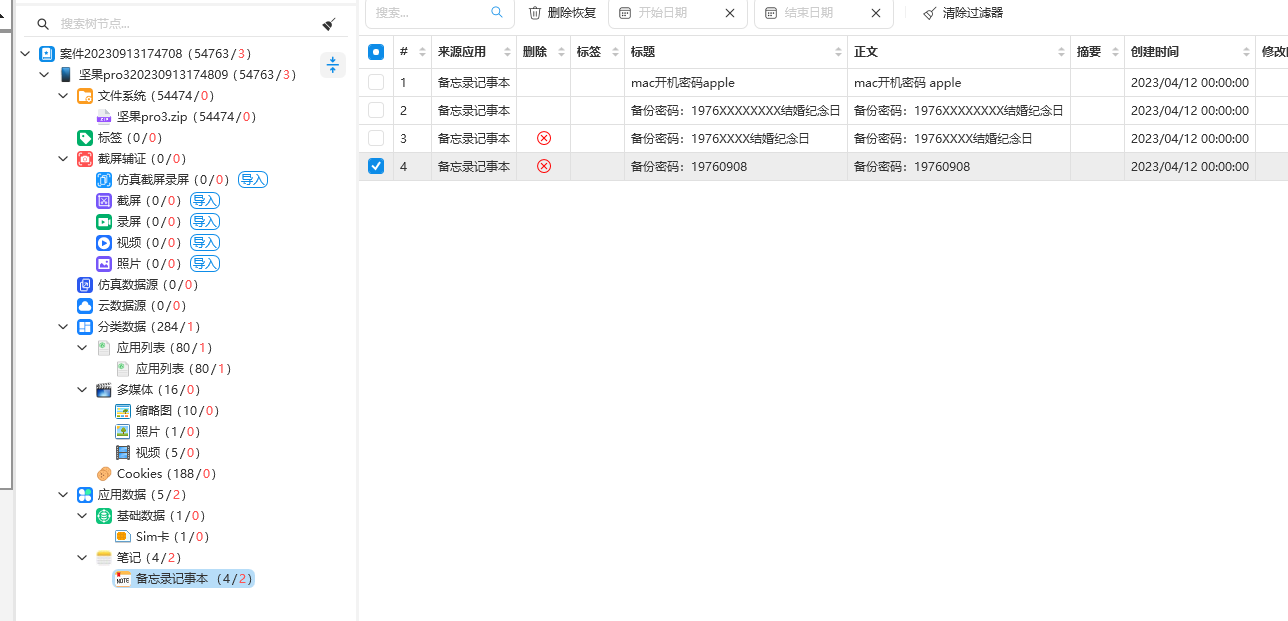

9.根据容恨寒的安卓手机分析,MAC的开机密码是(答案格式:asdcz)(★☆☆☆☆)

10.根据容恨寒的安卓手机分析,苹果手机的备份密码前4位是(答案格式:1234)(★☆☆☆☆)

1976

11.根据魏文茵苹果手机分析,IMEI号是?(答案格式:239471000325479)(★☆☆☆☆)

358360063200634

12.根据魏文茵苹果手机分析,可能使用过的电话号码不包括?(答案格式:13527821339)

A、18043618705 B、19212175391 C、19212159177 D、18200532661

排除ac

13.根据臧觅风的安卓手机分析,微信ID是(答案格式:wxid_av7b3jbaaht123)(★☆☆☆☆)

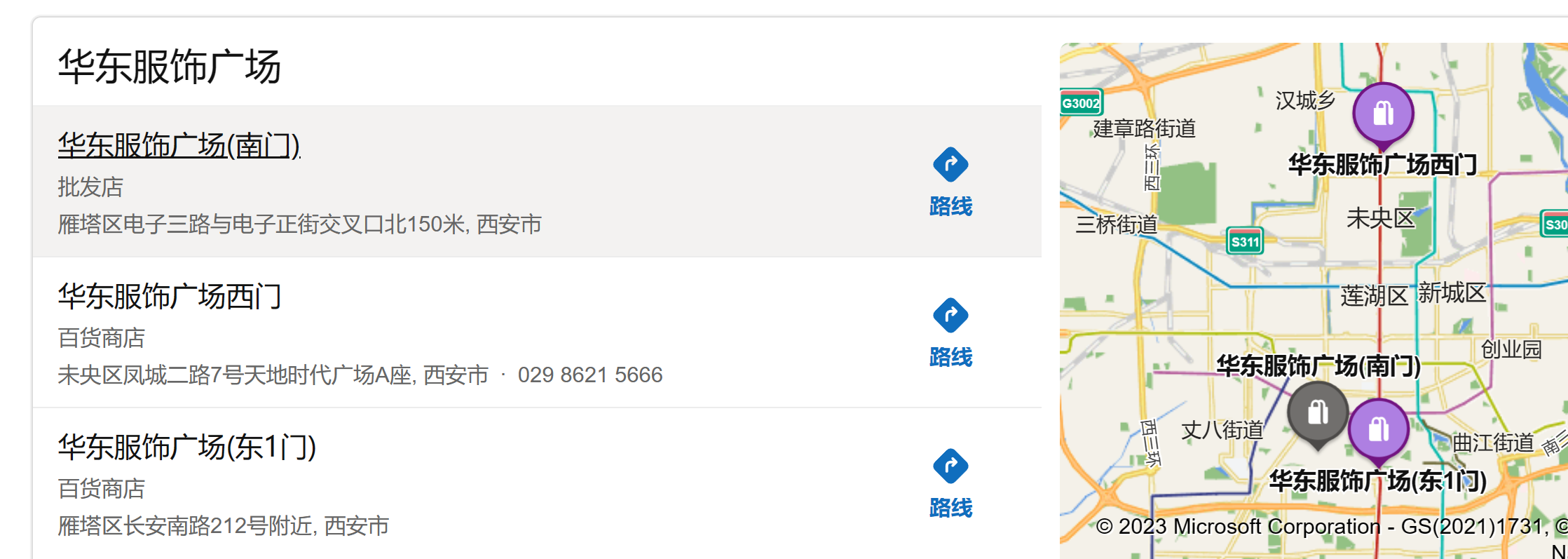

14.根据臧觅风的安卓手机分析,在哪里使用过交友软件(答案格式:杭州)(★★★☆☆)

西安

15.根据臧觅风的安卓手机分析,嫌疑人从哪个用户购买的源码,请给出出售源码方的账号(答案格式:1234524229)

16.根据臧觅风的安卓手机分析,购买源码花了多少BTC?(答案格式:1.21)(★☆☆☆☆)

17.根据臧觅风的安卓手机分析,接收源码的邮箱是(答案格式:asdasd666@hotmail.com)(★☆☆☆☆)

18.嫌疑人容恨寒苹果手机的IMEI是?(★★☆☆☆)

19.嫌疑人容恨寒苹果手机最后备份时间是?(答案格式:2000-01-01 13:36:25)(★★☆☆☆)

20.嫌疑人容恨寒苹果手机“易信”的唯一标识符(UUID)?(★★★★☆)

21.嫌疑人容恨寒苹果手机微信ID是?★☆☆☆☆)

计算机取证

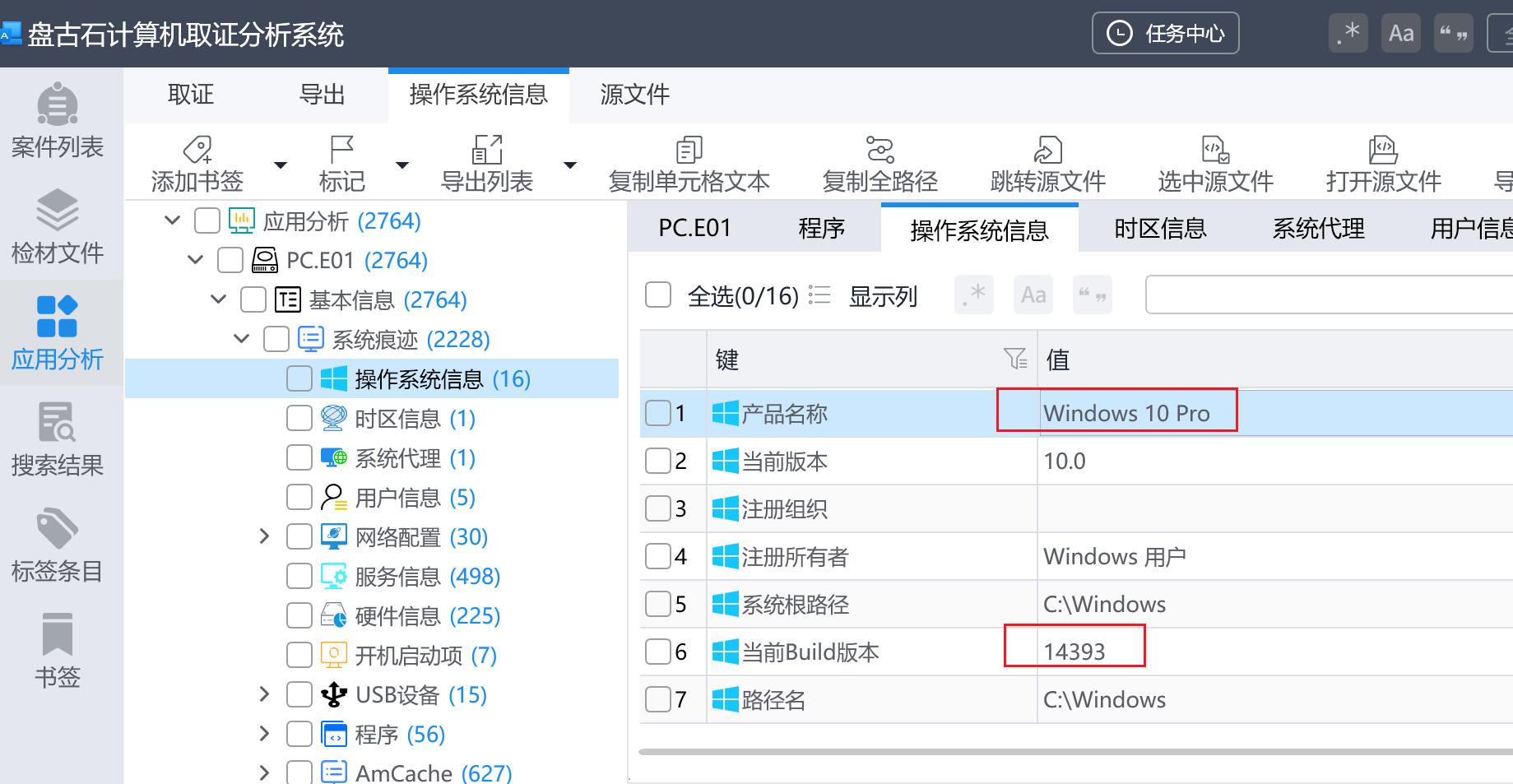

1.嫌疑人魏文茵计算机的操作系统版本?(答案格式:Windows 7 Ultimate 8603)(★☆☆☆☆)

Windows 10 Pro 14393

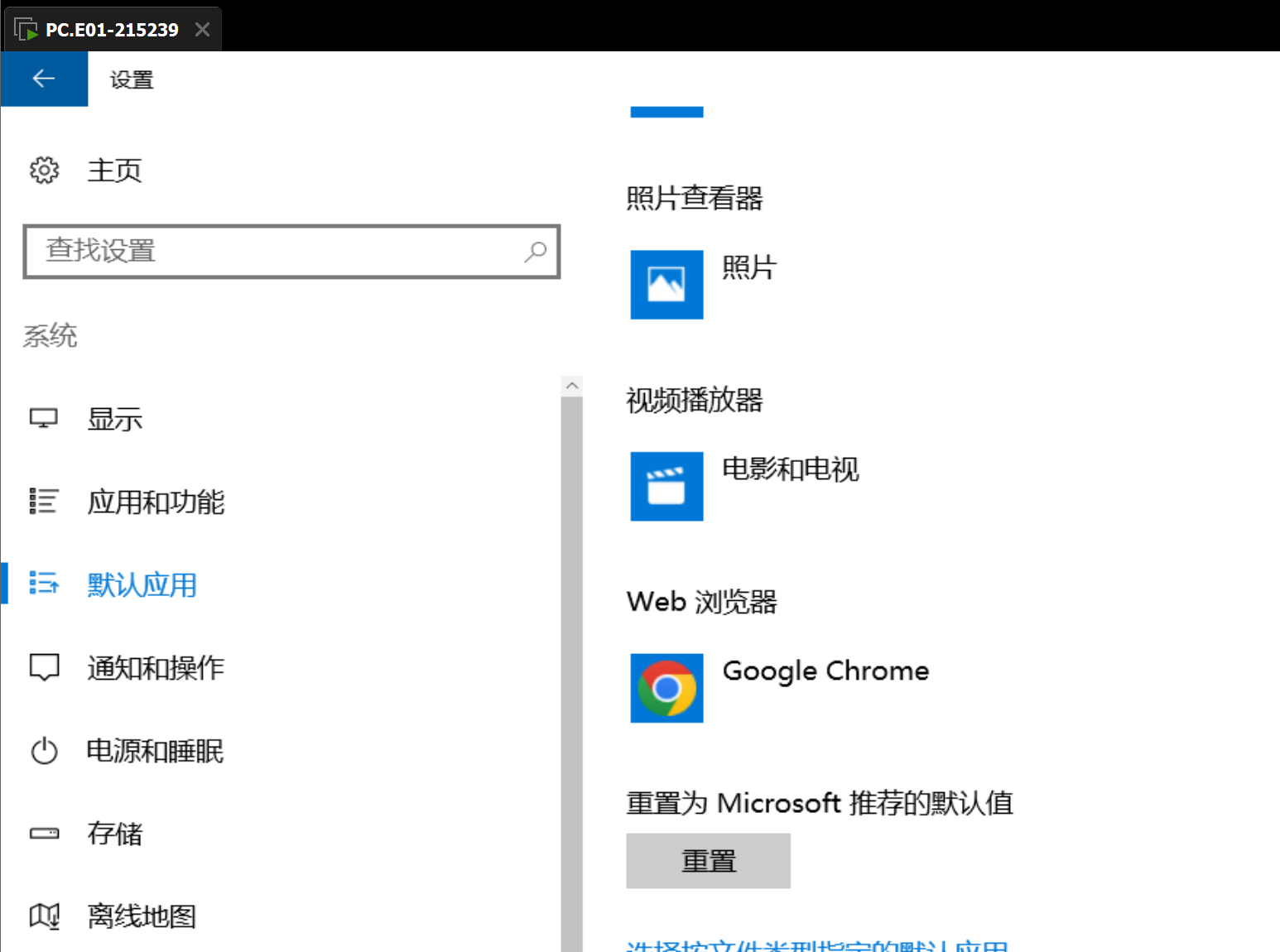

2.嫌疑人魏文茵计算机默认的浏览器是?(答案格式:Internet Explorer)(★☆☆☆☆)

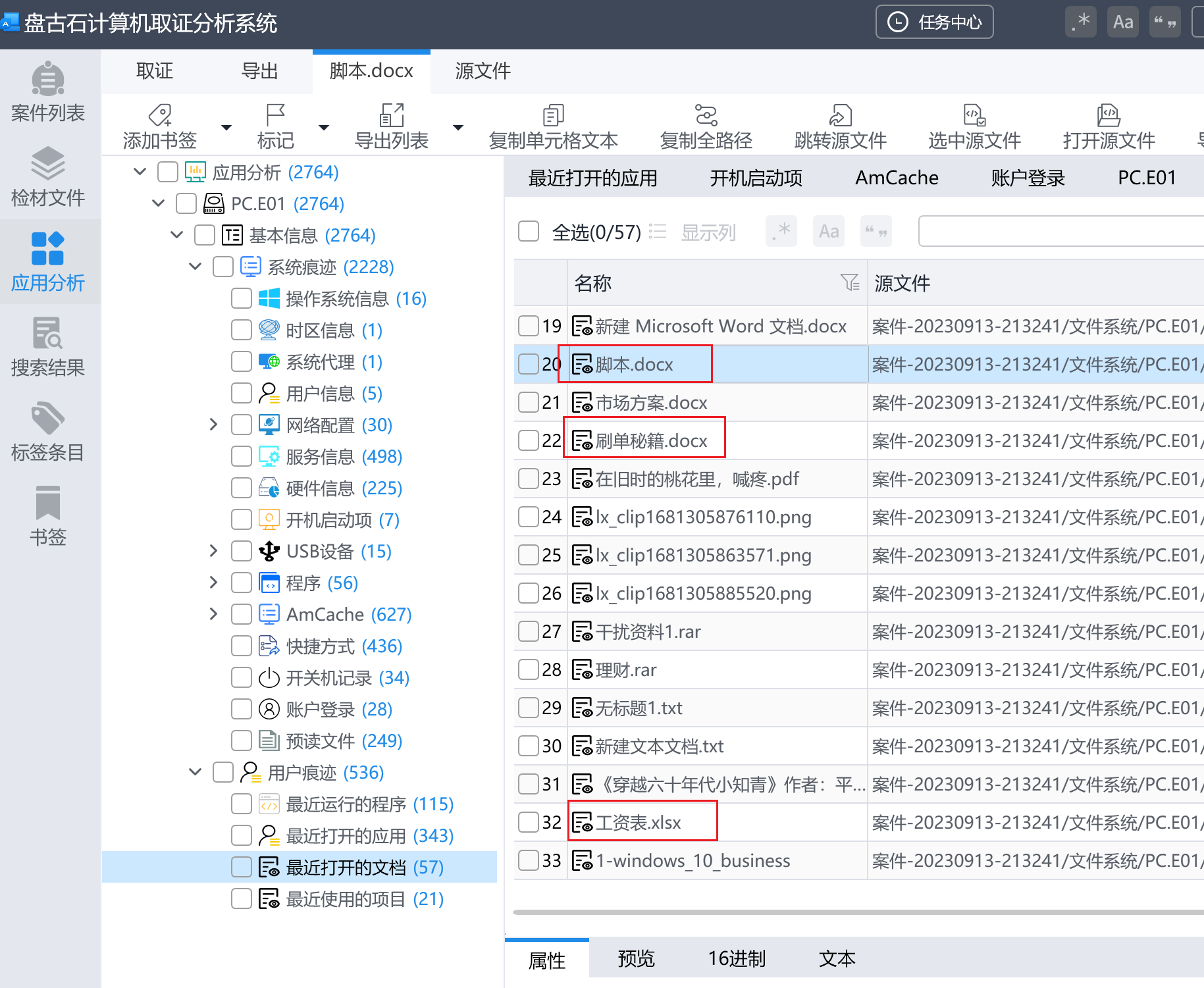

3.嫌疑人魏文茵计算机中以下那个文档不是嫌疑人最近打开过的文档?(答案格式:D)(★☆☆☆☆)

A:掠夺攻略.docx B:工资表.xlsx C:刷单秘籍.docx D:脚本.docx

A

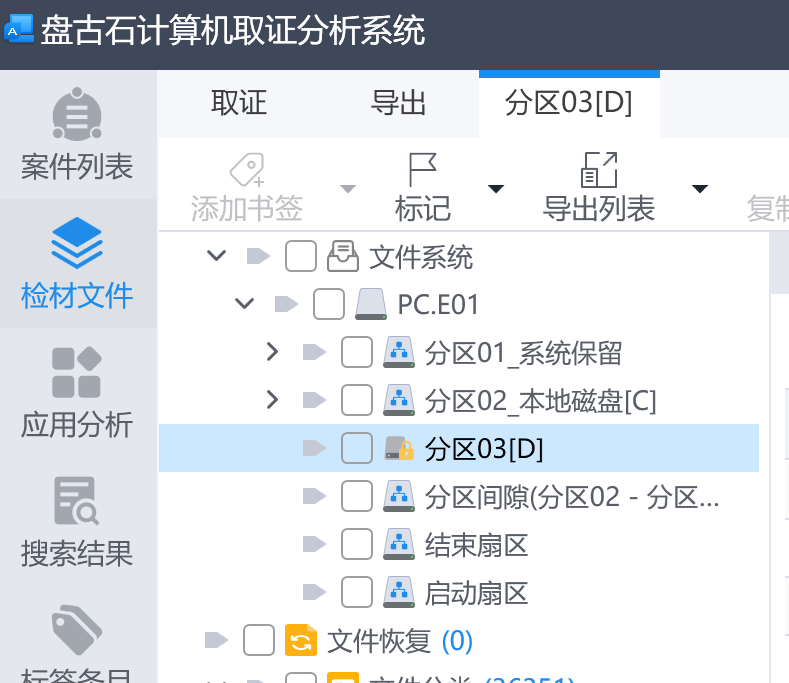

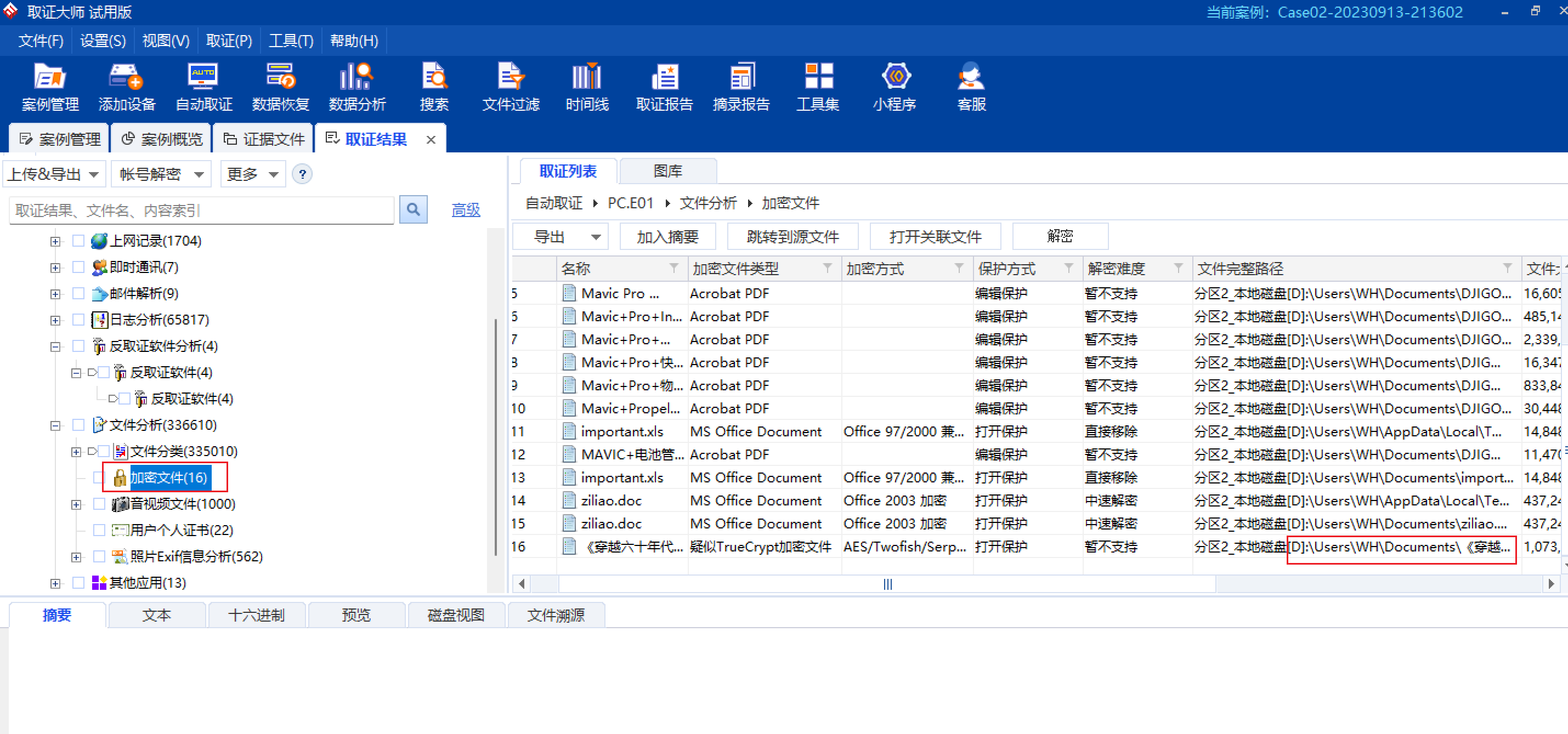

4.嫌疑人魏文茵计算机中存在几个加密分区?(答案格式:3个)(★★☆☆☆)

1

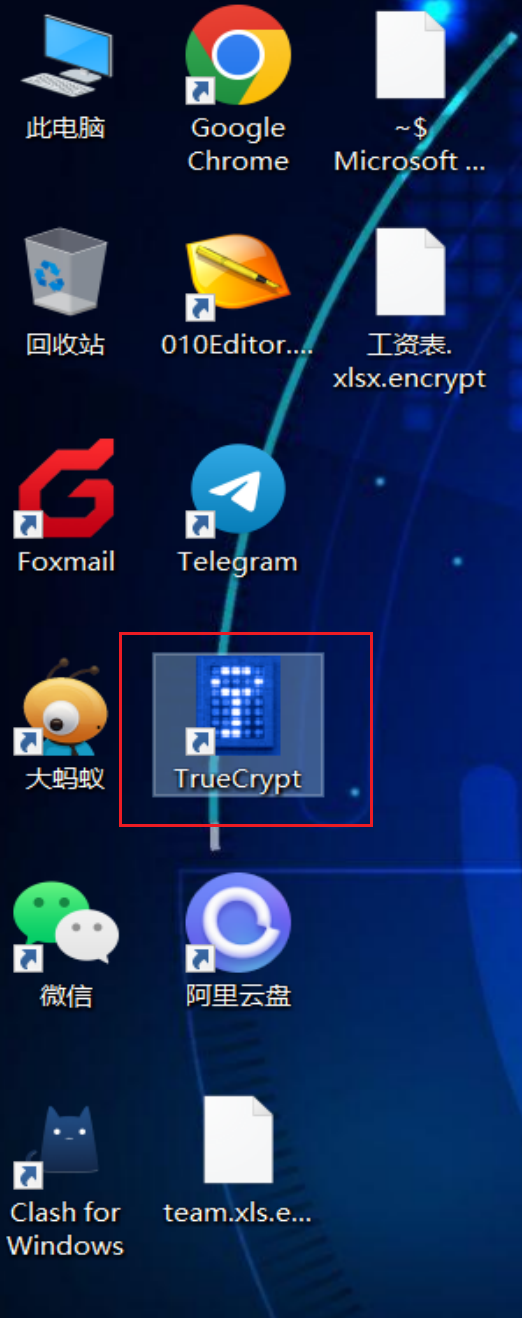

5.嫌疑人魏文茵计算机中安装了哪个第三方加密容器?(答案格式:VeraCrypt))(★☆☆☆☆)

6.接上题,嫌疑人魏文茵计算机中加密容器加密后的容器文件路径?(答案格式:C:\xxx\xxx)(★★☆☆☆)

C:\Users\WH\Documents

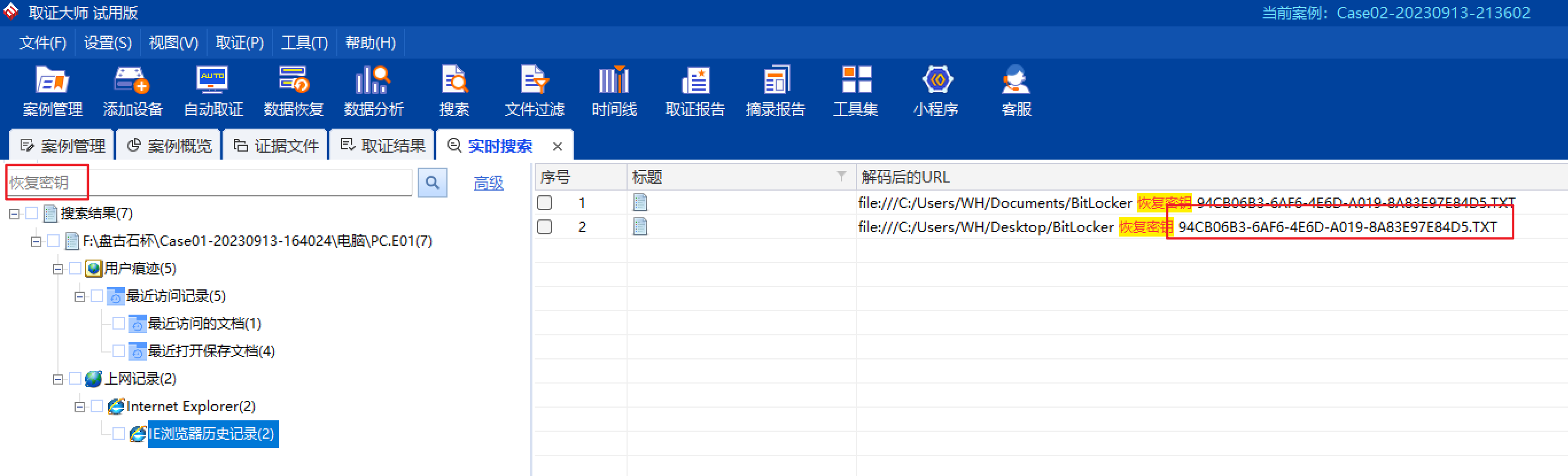

7.嫌疑人魏文茵计算机中磁盘分区BitLocker加密恢复秘钥为?(答案格式: 000000-000000-000000-000000-000000-000000-000000-000000))(★★★☆☆)

8.嫌疑人魏文茵计算机中BitLocker加密分区中“攻略.docx”文档里涉及多少种诈骗方式?(答案格式:11)(★☆☆☆☆)

9.投资理财团伙“华中组”目前诈骗收益大约多少?(答案格式:10万)(★★☆☆☆)

10.通过对嫌疑人魏文茵计算机内存分析,print.exe的PID是?(答案格式:123)(★★☆☆☆)

【盘古石杯2023】取证

https://leekosss.github.io/2023/09/13/[盘古石杯2023]取证/